Signes indiquant que vous avez été piraté

- Vous avez été déconnecté de votre compte.

- Vous trouvez des connexions provenant d’appareils ou d’emplacements que vous ne reconnaissez pas dans l’activité de votre compte.

- Vous avez reçu des e-mails ou des SMS concernant des tentatives de connexion, des réinitialisations de mot de passe ou des codes 2FA que vous n’avez pas demandés.

- Vous avez reçu des e-mails de sécurité du service concernant une activité de compte que vous ne reconnaissez pas.

- Votre dossier d’envoi contient des e-mails que vous n’avez pas envoyés.

- Il y a des achats sur votre compte que vous ne reconnaissez pas ou vous voyez des frais non autorisés sur votre mode de paiement lié.

- Les données de votre compte sont modifiées ou manquantes.

- Vos contacts reçoivent des e-mails ou des messages étranges de votre part sur des comptes de messagerie ou de réseaux sociaux.

- Il y a des publications sur vos réseaux sociaux que vous n’avez pas faites.

- Des modifications inhabituelles ont été apportées aux paramètres de votre compte, comme des informations de récupération mises à jour.

- Vos e-mails sont automatiquement transférés vers une adresse e-mail que vous ne reconnaissez pas.

- De nouvelles applications ou extensions sont connectées à votre compte sans que vous les ayez autorisées.

- Votre compte a été verrouillé en raison d’une activité suspecte.

- Vous ne pouvez pas vous connecter à votre compte.

Si vous pensez avoir été piraté, la plupart des services en ligne populaires disposent d’outils que vous pouvez utiliser pour vérifier toute activité inhabituelle et prendre des mesures supplémentaires si nécessaire.

Sécuriser votre compte Google est important car il est lié à de nombreux sites Web et applications et peut également être utilisé pour les pirater.

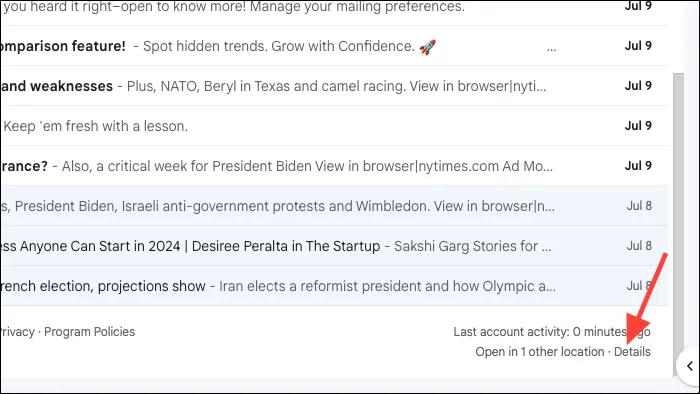

- Si vous pensez que quelqu’un peut accéder à votre compte Google, accédez à votre compte Gmail et faites défiler vers le bas.

- Cliquez sur « Détails » sous « Dernière activité du compte ».

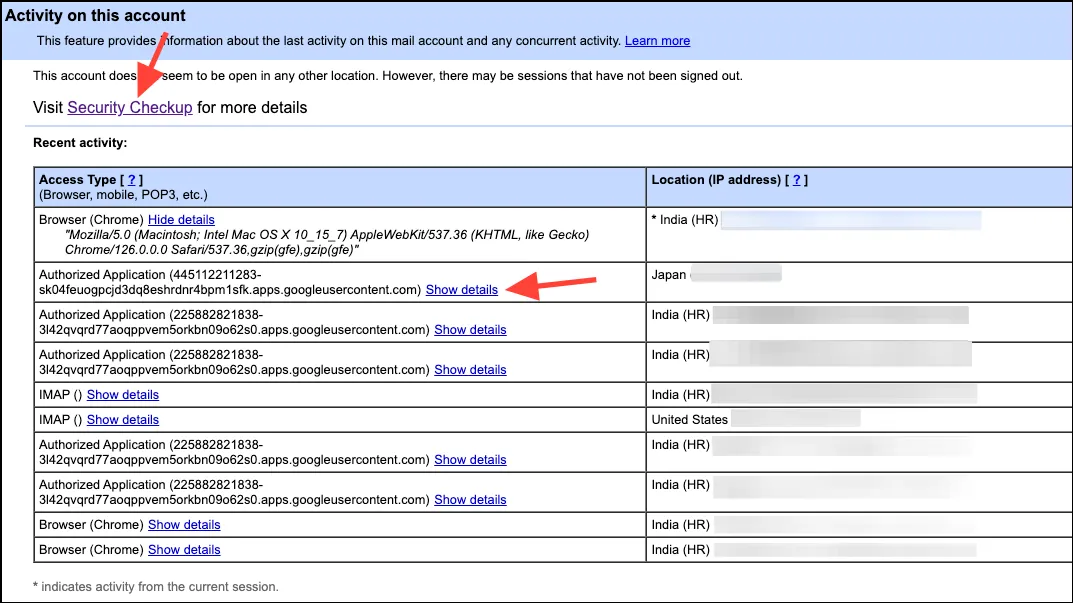

- Vous pourrez voir tous les endroits où votre compte est actif. Cliquez sur « Afficher les détails » pour afficher plus d’informations à ce sujet. Si vous ne reconnaissez pas un emplacement, cliquez sur le lien « Contrôle de sécurité » pour l’examiner plus en détail.

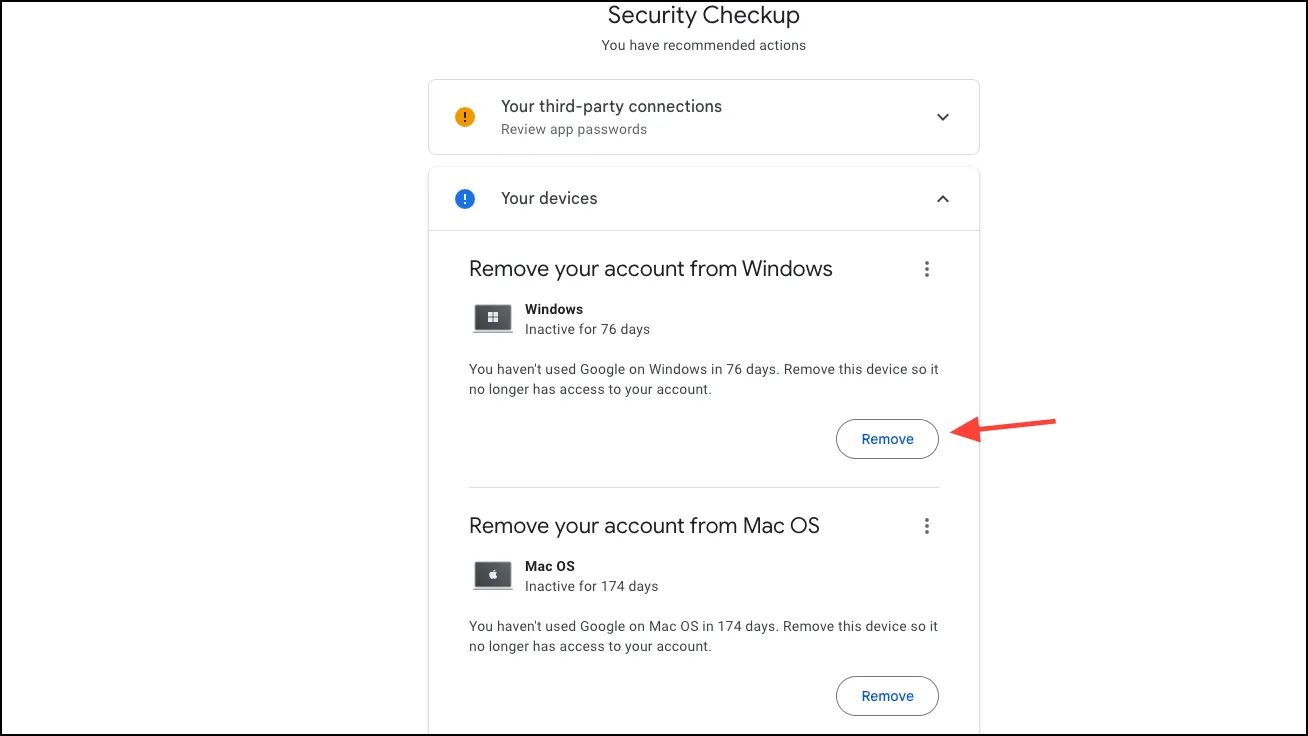

- Ici, vous pouvez voir les appareils qui ont accès à votre compte et supprimer tout appareil que vous ne reconnaissez pas ou n’utilisez plus.

- Ensuite, accédez à la page de gestion de votre compte Google.

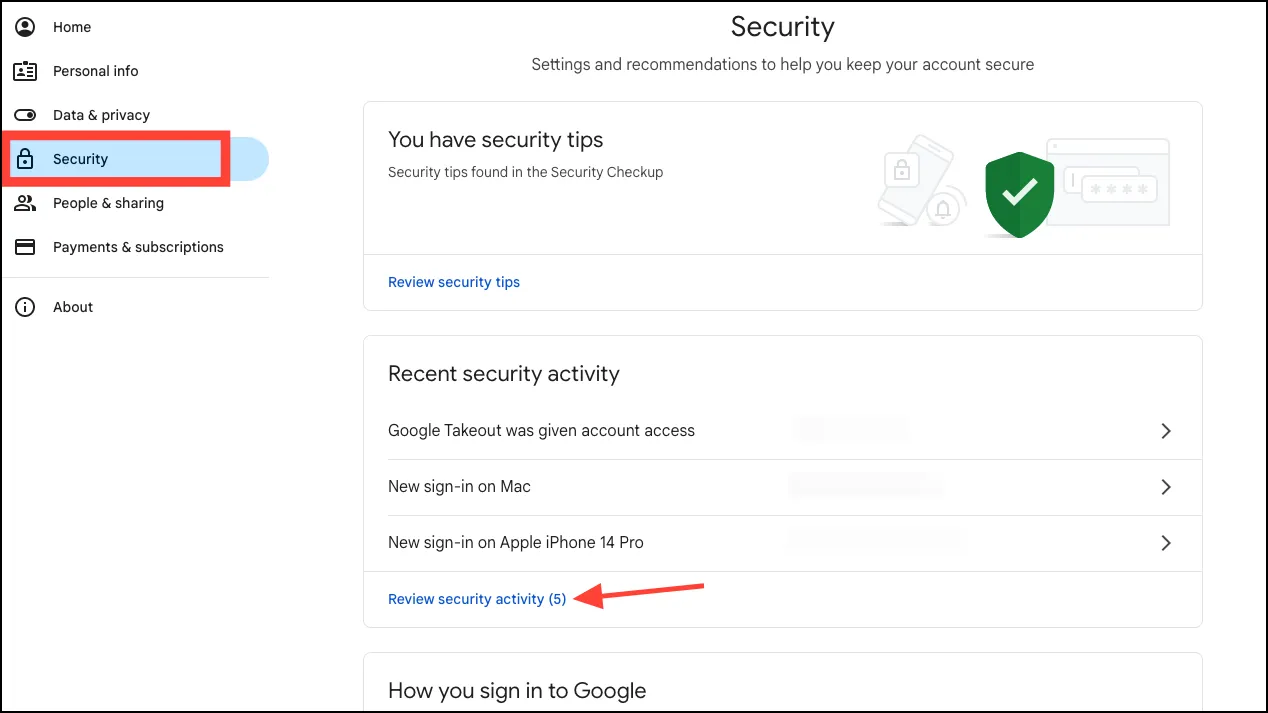

- Cliquez sur « Sécurité » sur le côté gauche.

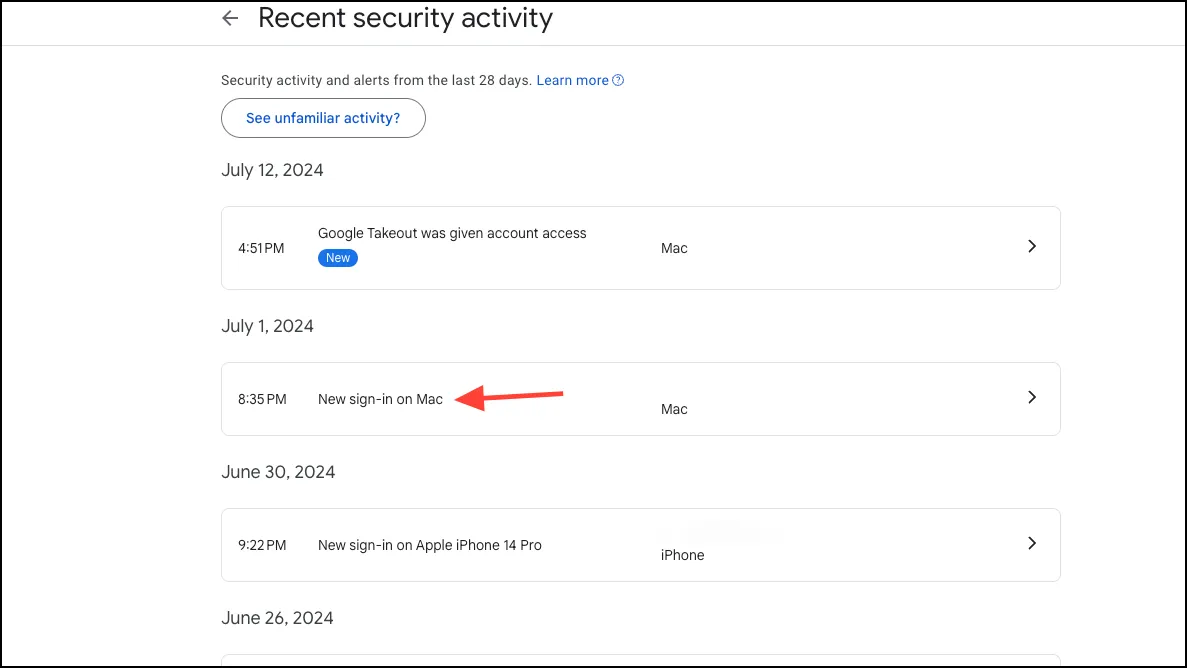

- Ensuite, accédez à « Activité de sécurité récente » et vérifiez qu’il n’y a aucune activité suspecte.

- Si vous en voyez un que vous ne reconnaissez pas, cliquez dessus.

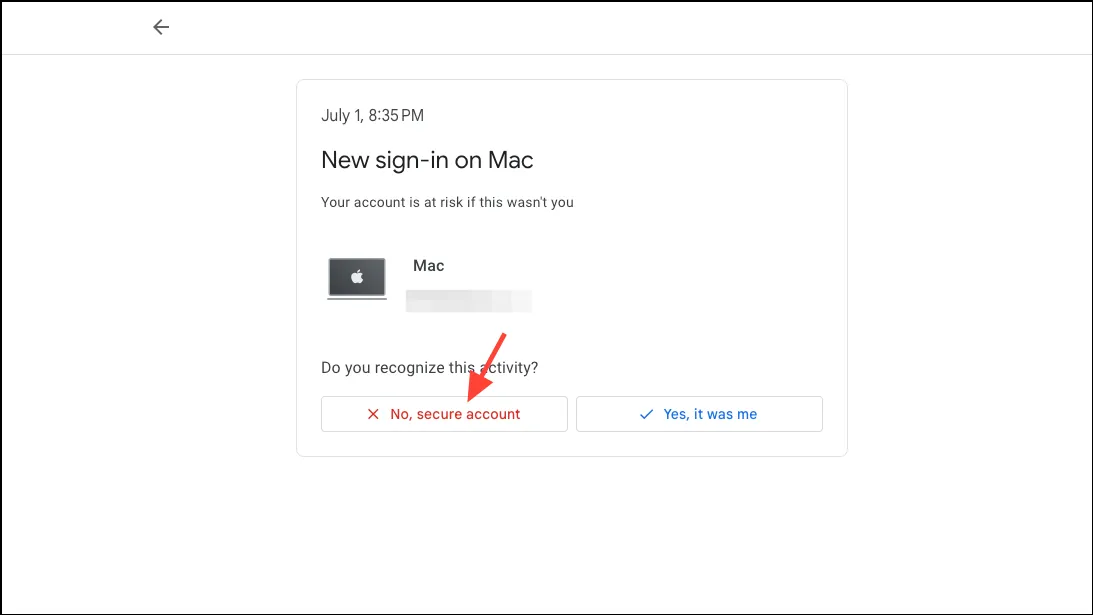

- Cliquez ensuite sur « Non, compte sécurisé » sur l’écran suivant.

- Suivez les étapes à l’écran. Selon l’activité, il peut s’agir d’une action aussi simple que la révocation de l’accès d’un service à votre compte ou d’une action aussi radicale que la modification du mot de passe de votre compte.

- Lorsque vous modifiez votre mot de passe, vous serez déconnecté de tous les emplacements, sauf de l’appareil que vous utilisez pour vérifier qu’il s’agit bien de vous.

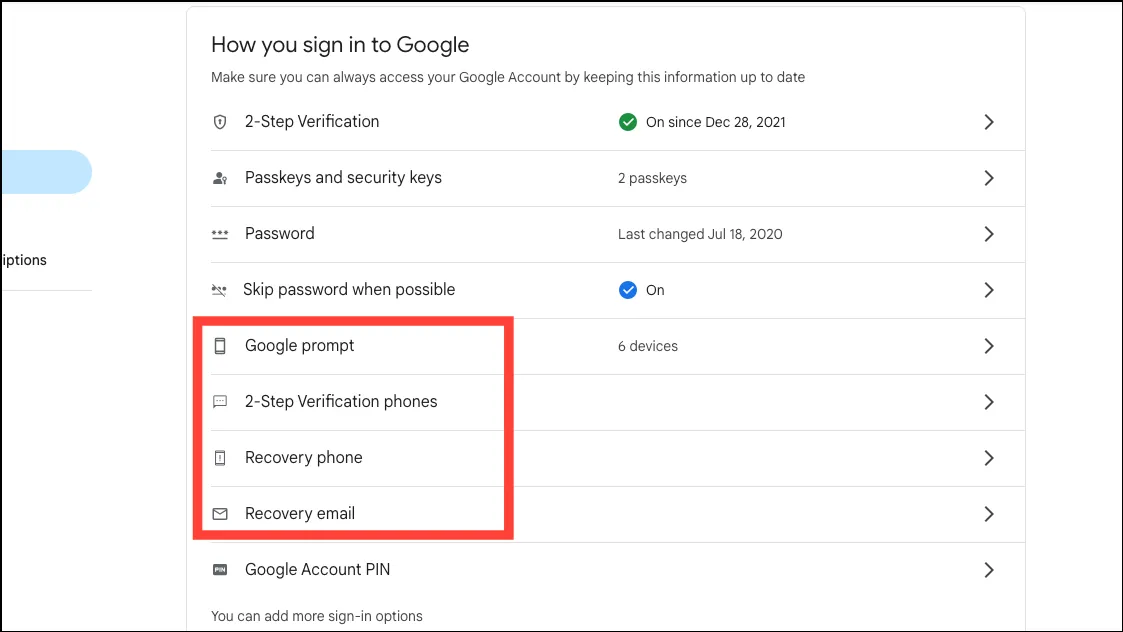

- Vous pouvez également vérifier les appareils sur lesquels vous pouvez obtenir l’invite Google ainsi que vos numéros de téléphone et e-mails de récupération à partir des paramètres de sécurité pour vous assurer que personne n’a modifié ces informations.

- Si vous ne pouvez pas accéder à votre compte au cas où quelqu’un aurait modifié le mot de passe et les informations de récupération, vous devrez accéder à la page de récupération de compte et répondre aux questions pour récupérer votre compte.

Choses dont il faut se rappeler:

- Si vous avez des informations financières enregistrées dans votre compte Google qui ont été compromises, par exemple des cartes de crédit dans Google Chrome ou Google Pay, vous devez contacter votre banque et prendre les mesures appropriées.

- Si vous avez également d’autres informations ou documents personnels, comme votre passeport, enregistrés n’importe où dans votre compte Google (Drive, Photos, etc.), vous devez contacter vos autorités locales et déposer une plainte.

- Pour les utilisateurs qui risquent davantage de voir leurs comptes compromis, comme les journalistes, les politiciens, les militants des droits de l’homme, etc., Google propose également un programme de protection avancée qui rend difficile l’accès aux comptes d’autrui. Alors qu’auparavant, il nécessitait l’utilisation d’une clé matérielle, Google a désormais étendu le programme pour qu’il fonctionne également avec les clés d’accès. Vous n’avez donc pas besoin d’acheter une clé matérielle si vous ne le souhaitez pas.

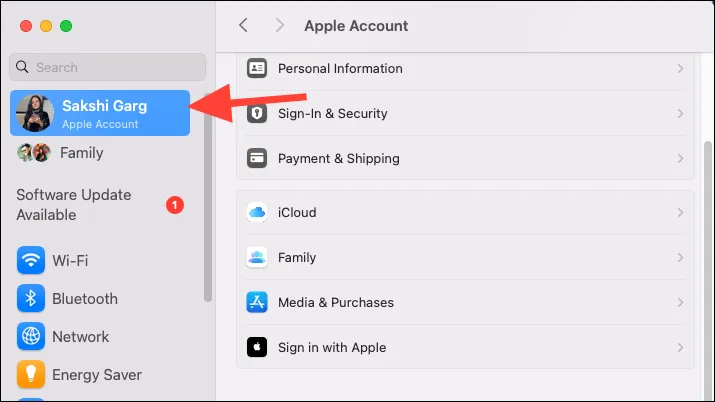

identifiant Apple

Vous pouvez vérifier assez facilement si votre identifiant Apple est sécurisé à l’aide de votre iPhone, iPad ou Mac. Vous pouvez également accéder à ces informations en vous rendant sur appleid.apple.com à partir d’un navigateur Web.

- Sur votre iPhone, iPad ou Mac, ouvrez l’application Paramètres.

- Ensuite, appuyez sur votre nom en haut de l’écran de votre iPhone/iPad. Sur Mac, cliquez sur votre nom en haut du menu de gauche.

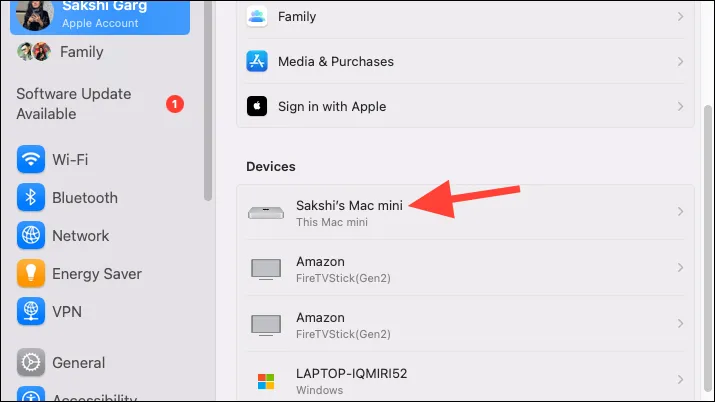

- Faites défiler vers le bas et vous pourrez voir une liste de tous les appareils sur lesquels votre identifiant Apple est connecté.

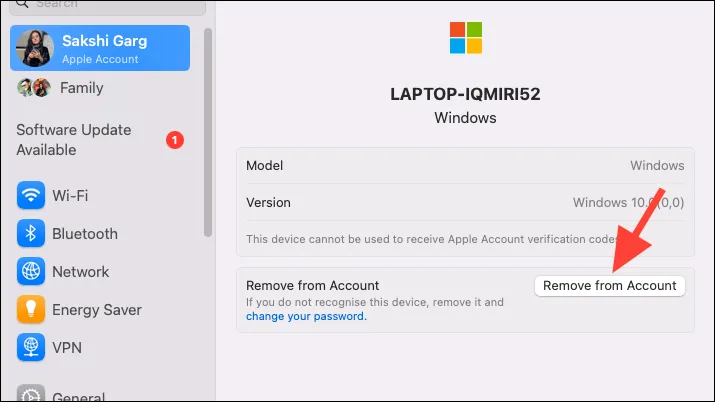

- Vous pouvez appuyer sur un appareil pour voir plus d’informations à son sujet. Si vous ne reconnaissez pas un appareil, appuyez sur « Supprimer du compte ».

- Vous devez également modifier le mot de passe de votre identifiant Apple si un appareil non reconnu y a accès.

- Si vous ne parvenez pas à accéder à votre compte et que vous ne parvenez pas à réinitialiser le mot de passe, vous pouvez démarrer le processus de récupération de votre identifiant Apple en accédant à iforgot.apple.com.

Choses dont il faut se rappeler:

- Configurez l’authentification à deux facteurs après avoir sécurisé votre compte si vous ne l’avez pas déjà fait.

- Si vous utilisez une adresse e-mail d’un autre fournisseur avec votre identifiant Apple, par exemple Google ou Yahoo, assurez-vous que ce compte est également sécurisé et que vous seul y avez accès.

Yahoo

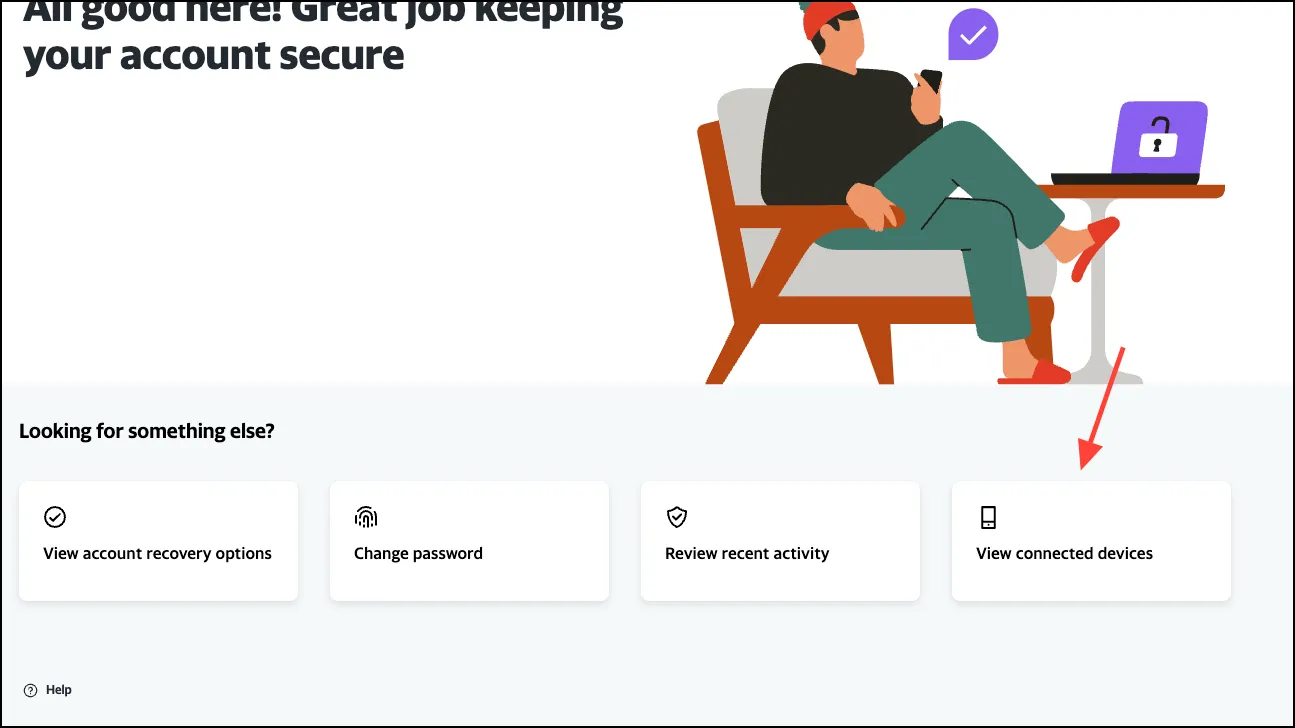

Yahoo dispose d’outils similaires pour vous aider à déterminer où votre compte est actif.

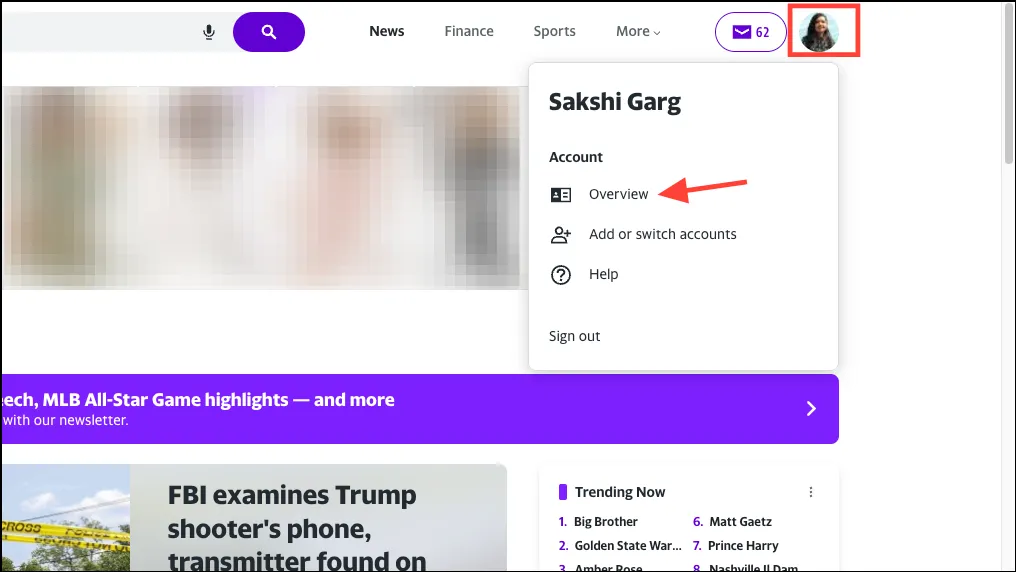

- Accédez à yahoo.com et connectez-vous à votre compte.

- Passez la souris sur votre photo de profil et sélectionnez « Aperçu » dans le menu pour accéder à l’écran de gestion du compte.

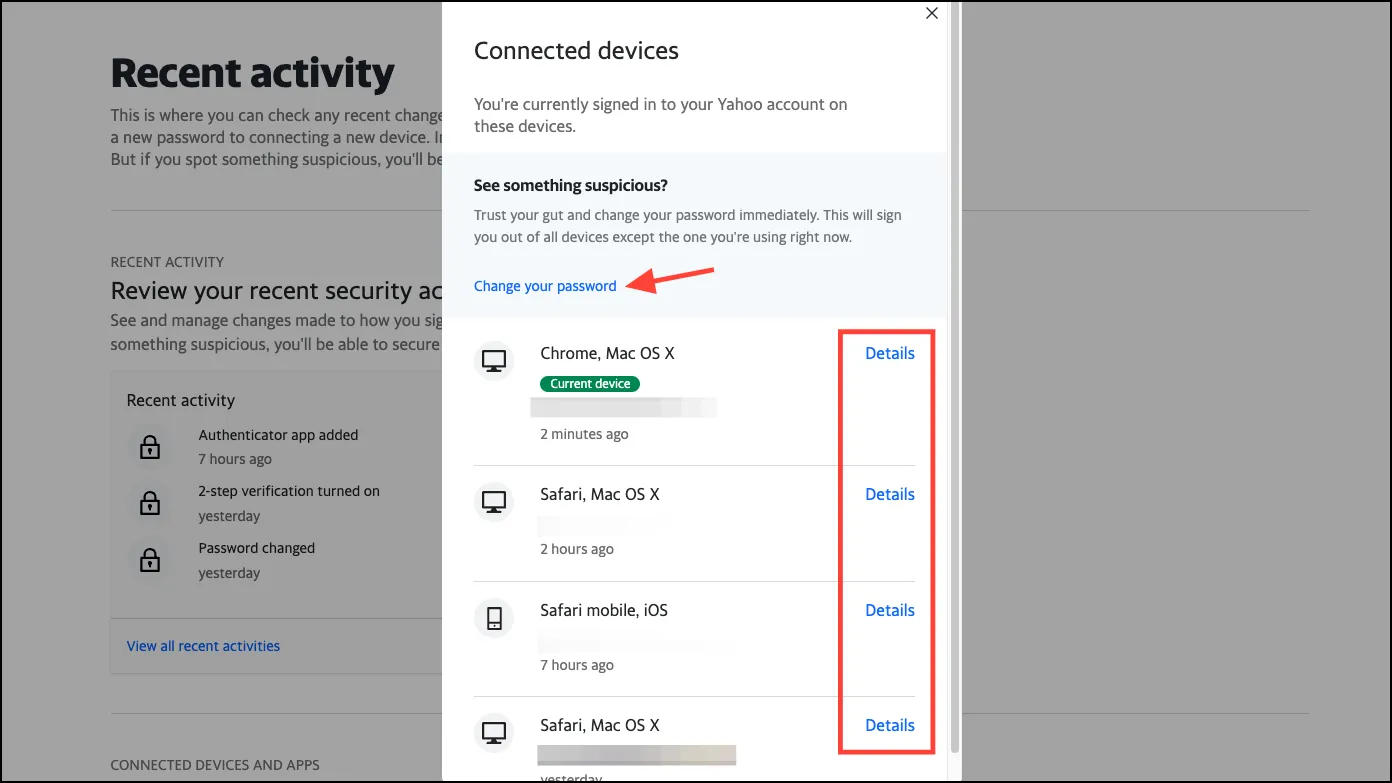

- Cliquez ensuite sur « Afficher les appareils connectés » pour voir où votre compte est actif.

- Cliquez sur toute activité que vous trouvez suspecte pour l’examiner plus en détail. Si vous ne la reconnaissez pas, changez votre mot de passe. Cela vous déconnectera de tous les autres appareils, à l’exception de celui que vous utilisez.

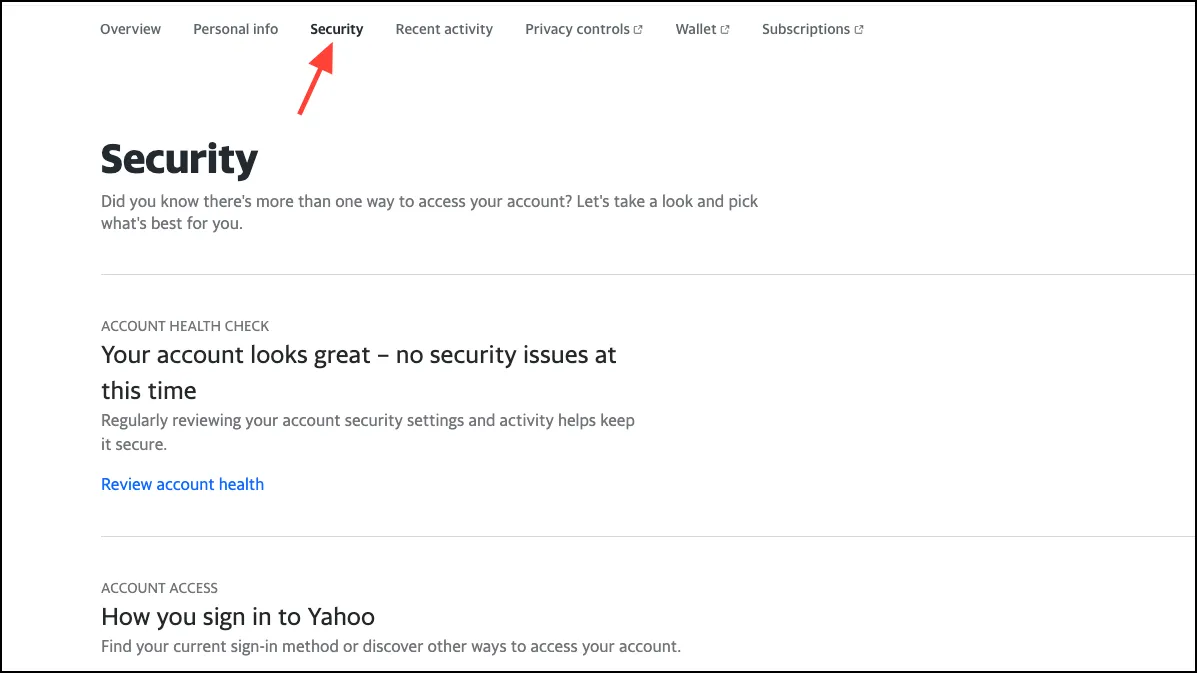

- Depuis la page de gestion du compte, vous pouvez également cliquer sur « Consulter l’activité récente ».

- Cela affichera toute activité liée à votre compte, comme les changements de mots de passe, les numéros de téléphone ou les e-mails de récupération, etc. Si vous trouvez une activité suspecte ici, changez votre mot de passe.

- Ensuite, accédez à « Sécurité ». Ici, vérifiez et supprimez tous les e-mails, numéros de téléphone ou appareils de récupération non autorisés.

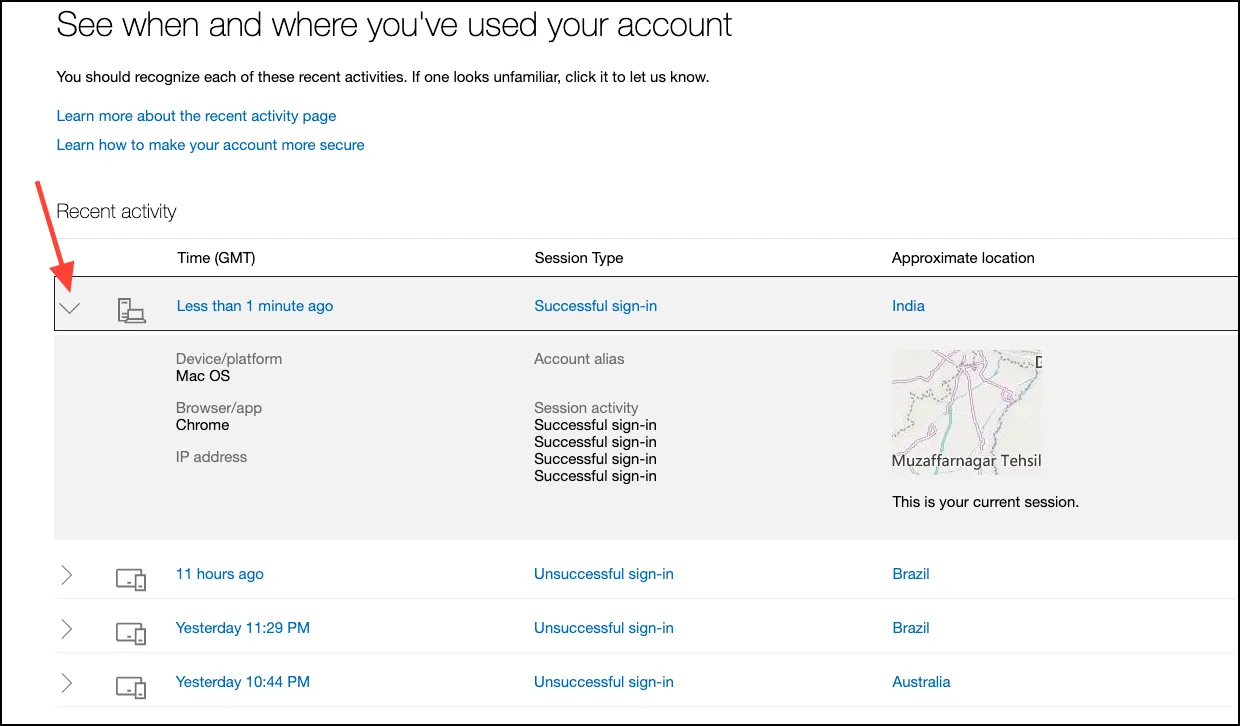

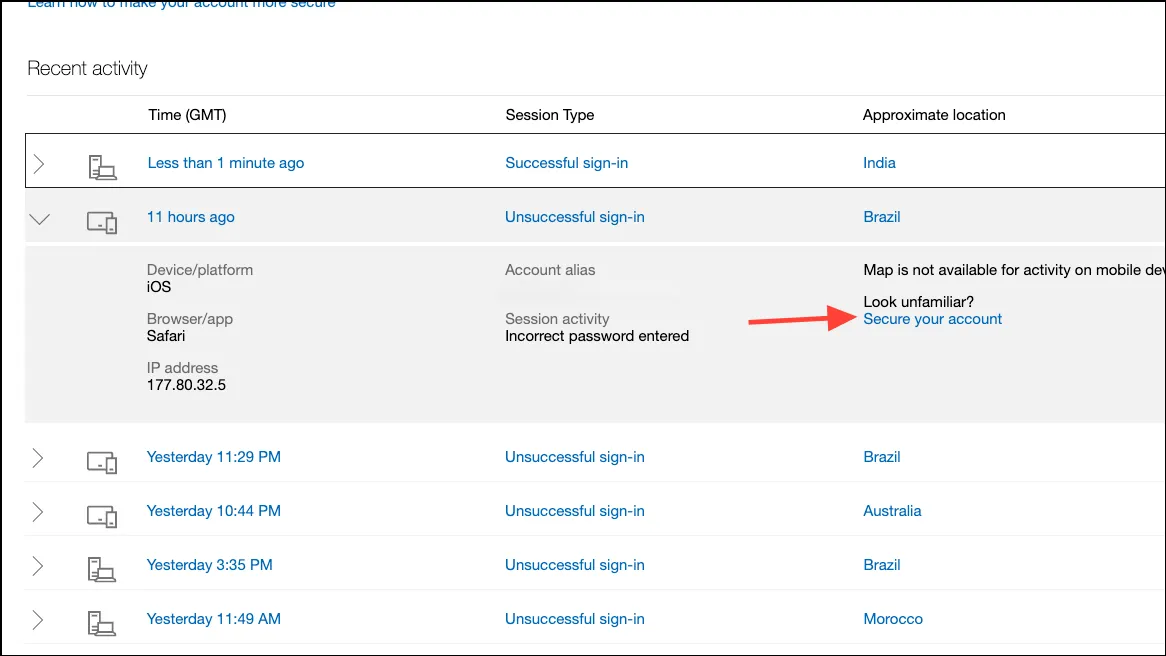

Microsoft

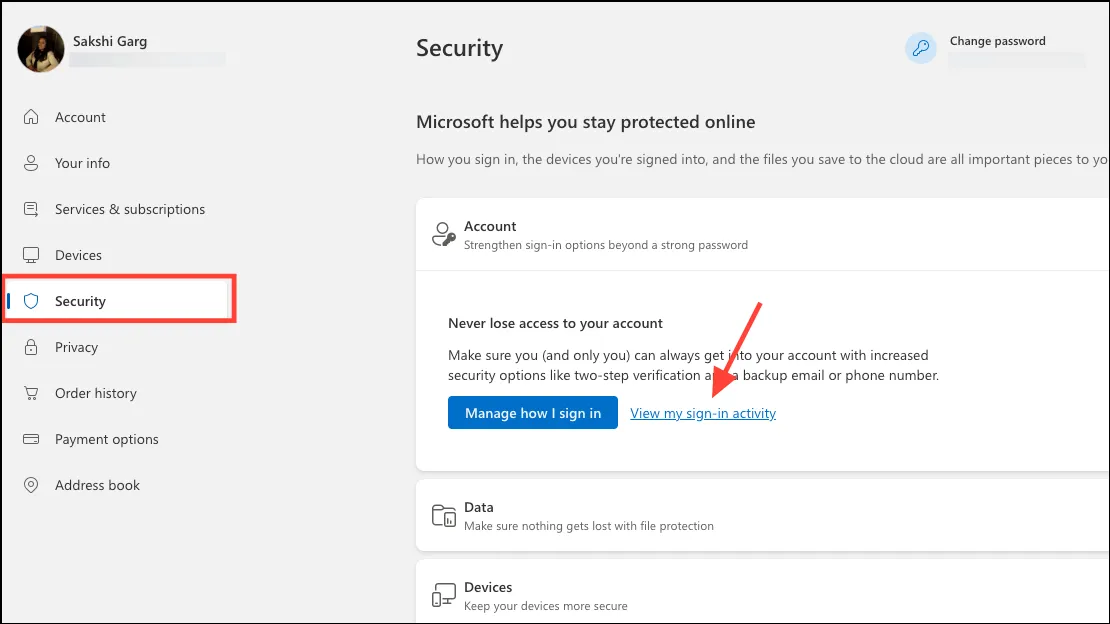

Pour votre compte Microsoft ou Outlook, vous pouvez voir l’activité de votre compte en accédant à la page de votre compte.

- Accédez à microsoft.com et connectez-vous à votre compte.

- Cliquez ensuite sur l’icône Profil et accédez à « Mon compte Microsoft » dans le menu.

- Accédez à « Sécurité » dans le menu de gauche.

- Ensuite, cliquez sur « Afficher mon activité de connexion » sous l’option « Gérer ma façon de me connecter ».

- Ici, vous pouvez voir toutes les tentatives de connexion (réussies et infructueuses) à votre compte.

- À chaque tentative de connexion, vous pouvez l’étendre pour afficher plus d’informations telles que l’appareil et le navigateur utilisés et l’adresse IP.

- Si vous constatez une activité suspecte, cliquez sur « Sécuriser votre compte » pour modifier votre mot de passe.

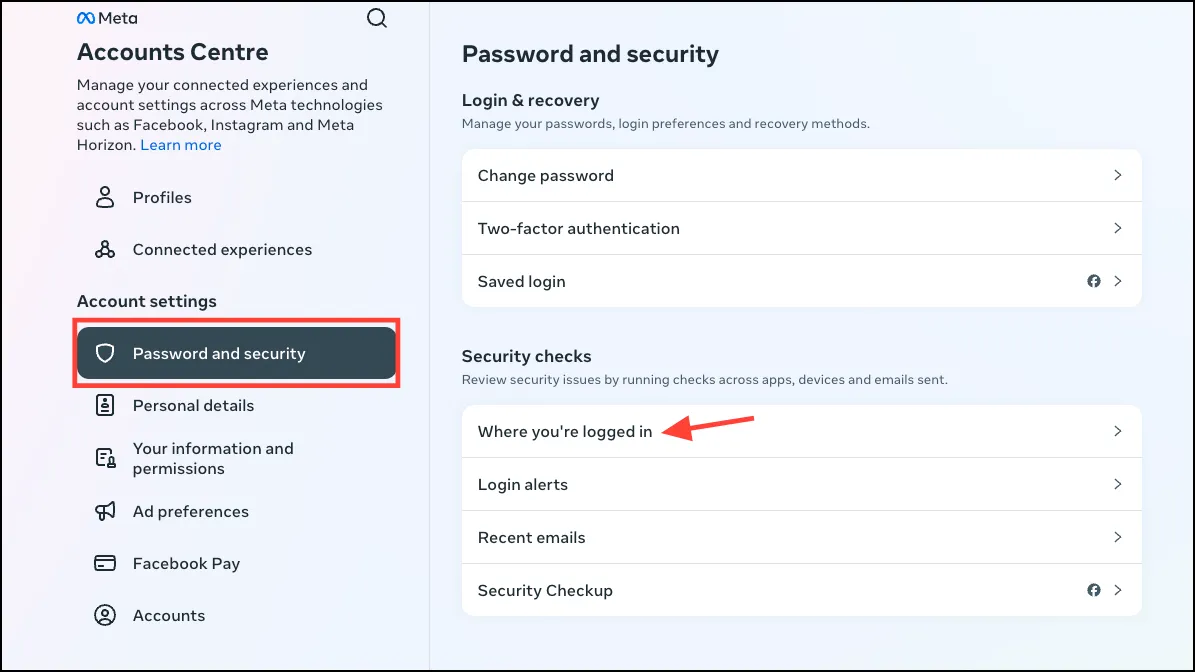

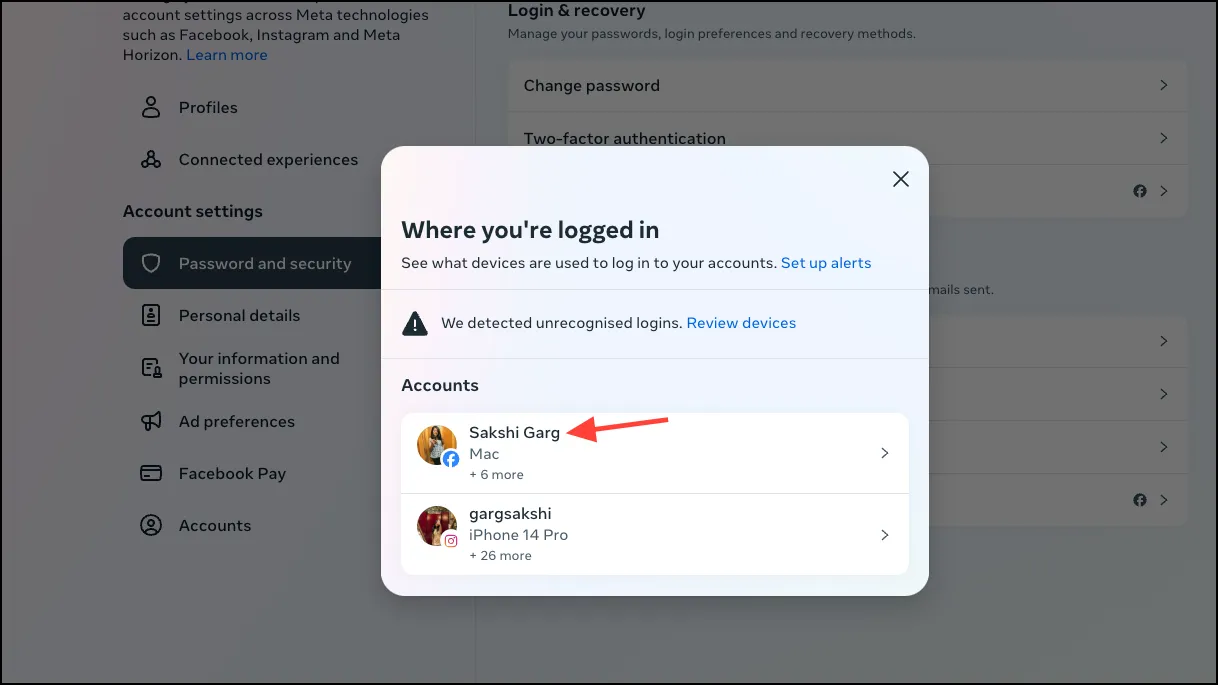

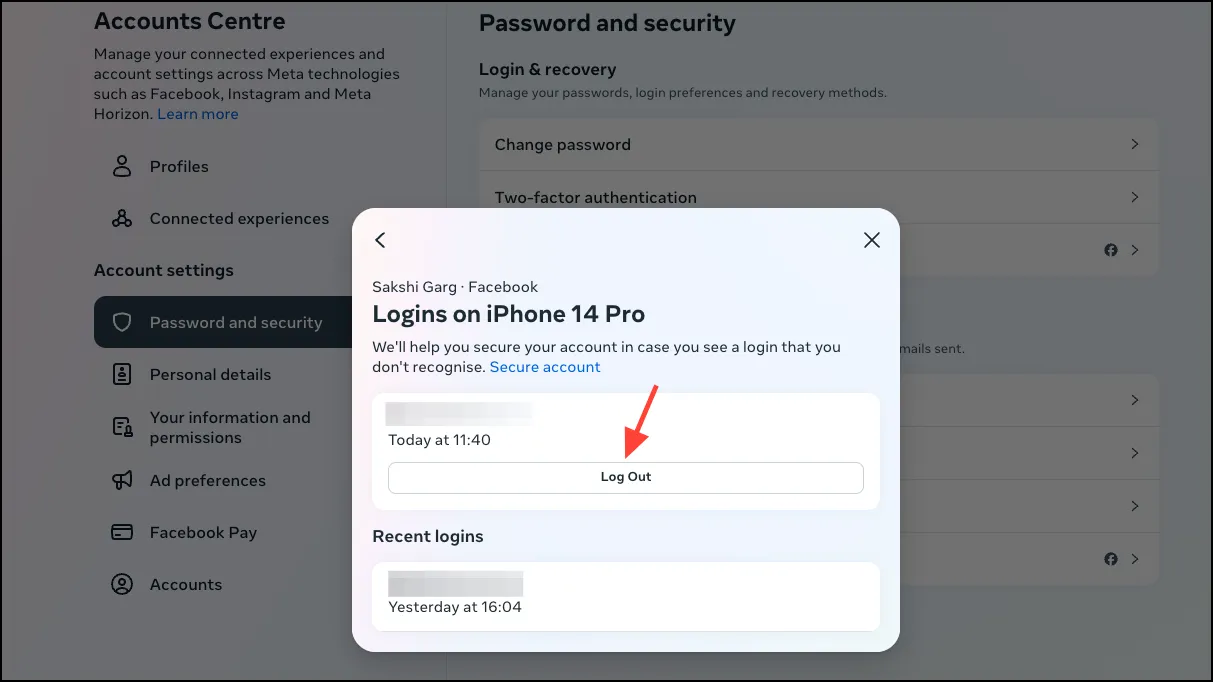

Facebook et Instagram

Vos comptes sur les réseaux sociaux peuvent également être piratés et avoir des conséquences désastreuses. Meta propose des outils pour ses plateformes afin que les utilisateurs puissent consulter l’activité de leur compte.

- Ouvrez Facebook et allez dans

Settings and Privacy>Settings>Password and Security. - Cliquez ensuite à nouveau sur « Mot de passe et sécurité ».

- Ensuite, cliquez sur « Où vous êtes connecté » sous Contrôles de sécurité pour voir l’activité de votre compte.

- Si votre compte Facebook est connecté à Instagram, vous pourrez voir l’activité du compte sur les deux plateformes à partir d’ici. Choisissez la plateforme pour laquelle vous souhaitez consulter l’activité. Si vos comptes ne sont pas connectés ou si vous n’avez pas de compte Facebook, vous pouvez également accéder à la même page depuis le « Centre de comptes » des paramètres Instagram.

- Cliquez ensuite sur l’appareil pour l’examiner plus en détail. Vous pouvez voir le nom de l’appareil, l’emplacement et l’heure de la connexion. Cliquez sur « Déconnexion » pour vous déconnecter d’un appareil que vous ne reconnaissez pas ou que vous n’utilisez plus. Vous pouvez également configurer des alertes lorsqu’un appareil se connecte à votre compte.

Choses à savoir :

- Facebook et Instagram, comme Google, proposent des programmes de protection avancée pour les deux plateformes pour les personnes dont les comptes sont plus à risque d’être compromis. Si vous êtes un journaliste, un politicien ou une autre personne publique ayant un risque plus élevé d’être piraté, vous devez activer la protection avancée qui utilise des mesures plus strictes lors de la connexion.

Il est facile de connaître l’activité de votre compte WhatsApp, une autre plateforme appartenant à Meta.

- Ouvrez WhatsApp et accédez à « Paramètres ».

- Appuyez ensuite sur « Appareils liés ». Sur Android, appuyez sur l’icône de menu « trois points », puis sélectionnez « Appareils liés » dans le menu.

- Vous pouvez afficher tous les appareils sur lesquels votre compte WhatsApp est actif.

- Pour supprimer un appareil, appuyez dessus et sélectionnez « Déconnexion ».

X (anciennement Twitter)

- Pour vous assurer que votre compte X n’est pas accessible par quelqu’un d’autre, ouvrez le menu de gauche et appuyez sur « Paramètres et confidentialité ».

- Ensuite, allez dans « Sécurité et accès au compte ».

- Ensuite, accédez à l’option « Applications et sessions ».

- Ici, vous pouvez voir les informations sur les applications connectées, les sessions, l’historique d’accès au compte et les appareils et applications sur lesquels votre compte est actuellement connecté.

- Si vous accédez à « Sessions », vous pouvez également vous déconnecter des appareils individuels que vous ne reconnaissez pas ou de tous les autres appareils en une seule fois.

- Si vous voyez une activité ou des appareils suspects, changez votre mot de passe X.

Conseils pour sécuriser vos comptes

- Activez l’authentification multifacteur pour votre compte.

- Utilisez des clés d’accès pour les comptes lorsque vous en avez. Les clés d’accès sont plus sûres contre les tentatives de phishing que les mots de passe.

- Maintenez vos informations de récupération à jour pour accéder à votre compte en cas de compromission.

- Analysez votre appareil à la recherche de logiciels malveillants.

- Utilisez des clés matérielles pour protéger vos comptes les plus sensibles.

- Si vous êtes une personne à haut risque, comme un journaliste ou un militant des droits de l’homme, contactez des services professionnels si vous pensez que votre compte a été compromis.

Laisser un commentaire